Jailbreak : « Unflod.dylib » envoie votre Apple ID et votre mot de passe sur des serveurs chinois

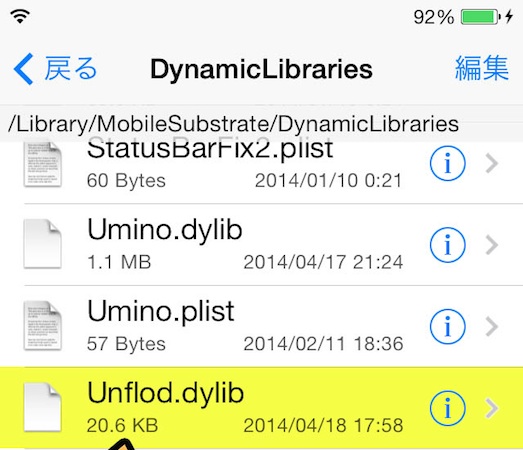

Un important malware a été détecté sur les appareils jailbreakés. Nommé « Unflod.dylib », il tente de voler l’Apple ID de l’utilisateur et le mot de passe rattaché pour envoyer l’ensemble des données sur des serveurs chinois. Le fichier se trouve dans /Library/MobileSubstrate/DynamicLibraries/. S’il est présent sur votre appareil, supprimez-le immédiatement à l’aide d’un explorateur de fichier comme iFile ou autre.

Selon plusieurs recherches effectuées par des développeurs et autres experts en sécurité, la personne derrière ce fichier utilise un certificat qui a été signé par Apple le 14 février dernier. Ce certificat est utilisé afin de changer les paramètres d’iOS et d’intercepter toutes les connexions SSL, autrement dit les connexions sécurisées. Une fois ces connexions interceptées, le fichier tente de voler les informations de l’Apple ID de l’utilisateur et de les envoyer en texte clair, sans aucune protection et donc utilisables en l’état.

Le certificat utilisé est enregistré au nom de « WANG XIN ». Ce nom peut être la véritable identité de la personne, tout comme un nom d’emprunt. Il est impossible d’avoir la réponse à ce jour. Espérons qu’Apple y jette quand même un coup d’oeil pour fermer le compte développeur.

Le malware est uniquement présent sur les appareils iOS jailbreakés. La raison de son arrivée est inconnue à ce jour. Certains suggèrent que TaiG, la plateforme installée avec Evasi0n7 sur les appareils chinois, est derrière tout ça. Rien n’est moins sûr dans l’immédiat. Il se peut que certains tweaks l’ait aussi.

Donc si un fichier « Unflod.dylib » est présent dans /Library/MobileSubstrate/DynamicLibraries/, effacez-le tout de suite puis redémarrer votre appareil derrière.

Attention aux tweaks crackes.

En fait je ne pense pas que cela vienne du jailbreak en lui meme car sur cinq tel. jailbreake je n’ai pas trouve ce fichier

Il doit sans doute etre apporté par un ou plusieurs tweak en particulier, en sachant qu’ayant les plus utilises sur mon tel. je n’ai pas non plus ce fichier

RAS sur mon iphone 5.

RAS sur mon 5 non plus

Je l’ai pas moi non plus

Super le placement de produit SFR pour RED mdrr’…

Je l’es mais je l’es supprimer

Au moins on sait qu’il ne s’était pas glissé dans un correcteur d’orthographe !

Est il possible de récupère un fichier effacer par erreur ….. Car je n’arrive plus a avoir les tweaks dans le menu réglage????

pas présent non plus sur mon iPhone 5S 7.0.6 JB

Présenté, crée sur mon iPhone le 19/04/2014, je ne sais pas comment est-il arrivé là sachant que j’utilise mon Jailbreak très correctement et très proprement, j’installe aucun tweak ni thème, je n’ai que CCSettings/iFile/ installé depuis leur sources sure.

Donc reste à savoir sa source.

Mes explo de fichiers ne me donnent pas accès aux fichiers systèmes

Diskaid

Ifiles

Fileapp

Etc … Normal ?

Ne pas confondre avec Unfold.dylib qui lui est un tweak Cydia qui permet de déverrouillé verticalement.

RAS Sur mon 5S

Excellent quelques trucs a deplorer du genre apt backup et aie aie aie pu les applis comme mails, sfari etc …

Un conseil faire le jb puis tout se refaire a la mano pas de restauration de tweaks sinon ca crash directe et on ne recupere pas les applis …