Puces-espion chinoises : Bloomberg à la peine, mais le Congrès US demande des explications

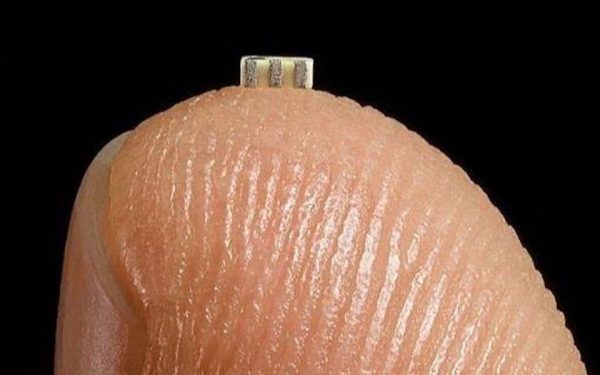

L’affaire (ou la fausse affaire) des puces-espion chinoises n’en finit plus de rebondir. Face à l’absence de toute preuve matérielle, Bloomberg tente de se justifier en sortant de son chapeau le témoignage du CEO d’une boite de consulting en sécurité qui prétend avoir passé en revue les serveurs d’un client (qui n’est pas un opérateur des télécoms selon la source), client qu’elle ne peut pas nommer à cause d’un accord de non divulgation (NDA). Outre le fait qu’il y a très peu de chances que le fameux client soit Apple (le NDA serait beaucoup plus strict par définition), le CEO de Sepio, un certain Yossi AppleBoum (ça ne s’invente pas) témoigne de tout autre chose que ce qui avait été reporté par Bloomberg dans son premier article, c’est à dire la présence d’une puce espion très sophistiquée sur la carte logique des serveurs de SuperMicro.

La nouvelle histoire (encore une fois non documentée) concerne cette fois un composant non répertorié présent sur le port Ethernet de certains serveurs; Appleboum laisse entendre de plus qu’il ne s’agit pas seulement de serveurs de SuperMicro (toute l’industrie des serveurs serait concernée in fine); ou comment Bloomberg tente de se dépatouiller des demandes d’explications et de preuves en sortant… une autre « affaire », tout aussi peu documentée que la première, mais qui pourrait en effet donner l’impression de « densifier » le récit original.

Pendant ce temps, et histoire d’en avoir le cœur net, le Congrès américain s’agite en plein contexte de guerre économique avec la Chine. Deux sénateurs républicains, Marco Rubio et Richard Blumenthal, ont adressé un courrier à la direction de SuperMicro afin de savoir si leurs serveurs pouvaient représenter une menace pour la sécurité nationale. L’une des questions (sur huit) adressées à SuperMicro concerne une possible intervention du gouvernement chinois. La Chine a t-elle demandé l’accès à certaines informations confidentielles de SuperMicro ? La startup californienne a jusqu’au 17 octobre pour fournir ses réponses…

Cette histoire n’est qu’une fumisterie inventée de toute pièce par samsung pour faire tomber Apple en vain.

Tu as oublié de mettre les illuminatis et Roswell dans ton complot

Lol

Ptdrrrr ! Tu m’as tués