Jailbreak : Comex explique les premières étapes du processus et ses projets

D’ici mercredi, le hacker Comex devrait mettre à disposition le premier jailbreak de l’iPad 2. Pour trouver la faille ainsi que le moyen de l’exploiter il a fallu plusieurs mois de développement. Le hackeur explique, dans un TwitLonger, comment se passent les premières étapes du processus de jailbreak. Il s’agit surement d’un message pour montrer aux plus impatients que le travail est long et délicat. Dans son texte, il explique que la rapidité et la stabilité sont des facteurs très importants pour lui. A terme, il aimerait créer un nouveau type de jailbreak avec la possibilité de garder le jailbreak après une mise à jour. Voici le texte traduit en français (approximativement):

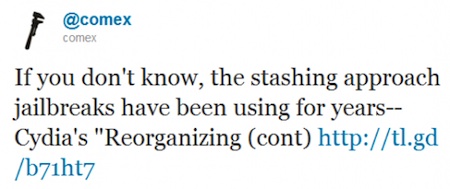

Si vous ne le saviez pas, l’approche du jailbreak utilisée depuis des années – « réorganisation des données » de Cydia– implique de déplacer les plus gros dossiers de la petite partition « / » à la plus grande partition /var, puis ensuite de créer des liens symboliques à partir de l’original vers le nouvel emplacement. Ceux-ci assurent que lorsque de nouvelles données arriveront dans les chemins originaux, ils seront automatiquement replacés dans la partition /var, et ainsi libéreront de l’espace dans la partition /. Cependant, ce processus pose quelques problèmes, comme par exemple mettre une éternité à se faire lorsque vous jailbreakez (je suis un fanatique de la rapidité), requiert un redémarrage de l’appareil pour s’assurer qu’aucune application ou processus ne pointe vers les anciens chemins (idem : je veux un jailbreak qui ne requiert même pas un respring, mais cela apporte encore quelques soucis), et la sérieuse confusion du code de la sandbox dans le noyau (car chaque application possède son propre sandbox avec dedans une liste de tous les fichiers autorisés pour l’application, mais qui après déplacement dans les partitions ne sont plus valides). Ces problèmes requirent d’être patchés.

Avec unionfs (qui était l’idée de Saurik à l’origine), de nouveaux fichiers sont crées dans la partition /var, et écrasent les fichiers correspondant dans la partition /. Ainsi, aucun fichier n’a besoin d’être déplacé, et aucun descripteur n’est invalidé, et je pense que le sandbox ne verra même pas ce qu’il se passe. Cela ouvre également les portes de la possibilité de mettre à jour le système sans pour autant supprimer les fichiers liés au jailbreak (mais peut-être que les mises à jours sans-fil de l’iOS 5 permettent déjà ça ? Je n’ai pas encore regardé).

Cela fait 1 an que je cherche à faire cela mais je n’ai jamais réussi à le faire fonctionner.

Ainsi, j’espère que je pourrai me débarrasser de tous ces crashs grâce à l’unionfs, que j’ai rendu compatible pour l’iPad 2 (mes copies du kernel de l’iPad 2 ne comportent pas les symboles. J’ai crée un petit « BinDiff-like tool » qui permet de copier des symboles à partir d’un kernel pour un autre appareil, mais cela n’est pas encore parfait) mais il reste encore des soucis de performance.

Trop fort

Je voit pas ou comex dit que son jailbreak sera dispo mercredi prochain , ce ne sont que des rumeurs ou soit cite moi ta source ou comex dit cela car sur les sites usa personne ne donne de date

je confirme que comex a dit qu’il essayerai de sortir son jailbreak avant mercredi en reponse a un de ses disciple d’ailleur plusieurs cites en ont parlaient !

je suis entièrement d accord avec toi Alex , on n en sait pas plus .

Par contre sur le site de jailbreakme.com , il se passe des choses . J y vais régulièrement et la page se modifie de temps en temps pour enfin revnir a cette phot de montagne

Je comprend ça de cette manière : le jailbreak fonctionne mais n’est pas assez performant pour pouvoir être mis à disposition.

Il se concentre sur l’optimisation du système.

Ce qui est aussi difficile que de trouver la faille et la méthode.

Je pense qu’il vaut mieux se fixer la sortie du iphone 5 avec Ios5 comme date probable de mise à disposition du jailbreak.

sa serait l’ideal, au moins yora pas besoin de trouver une autres faille pour le 5eme iphone

iAddict est vraiment un bon blog, par contre je veux pas faire le pénible mais faites quand même gaffe à l’orthographe…

« se passent » au lieu de « ce passe »

… Et j’en passe…

Sinon continuez ainsi, c’est du très bon boulot!

Oula toi aussi t’en fait des fautes mdr

On en tient un bon la !

=)

@Turk tu t’en fiches de l’ortographe?? Tu n’avais pas besoin de le dire, il suffit de te lire… Personnellement, ça m’agace de voir des fautes dans les articles, et également dans les commentaires. L’auteur ne s’est peut-être pas relu, ou n’a pas remarqué la faute, cela arrive. L’erreur est humaine, mais la possibilité de se corriger aussi.

Je suis du même avis que Prosak, un bon blog, une application qui tourne de mieux en mieux, mais il y a encore un effort à faire concernant l’ortographe. Continuez comme ça les gars, mon commentaire se veut constructif et non « trollesque ».

Le comm’ de Turk m’a tellement agacé que j’ai oublié de vous remercier pour cet article. Cela fait des années que je jailbreak mes iDevices, sans vraiment comprendre le pourquoi du comment. Maintenant cette lacune est à peu près comblée :-)

Moi je pense que c’est son Pseudo qui t’a « agacé » !!!!

Alors ça c’est mal me connaître !! Rien à voir avec son pseudo ou son origine, juste son comm’ à la c**.

Aller su jailbreakme cet bizare ya index of ….

Puissant comex and co’ ! On respecte votre beau boulot vous êtes vraiment colosses et merci à iaddict de nous donner toute l’information en direct.

et si c était pour ce soir?

Il n y a plus la photo pdf!

son jailbreak n’est que pour l’ipad 2 ou pour d’autre appareil / firmware? ex 3gs/4g en 4.3.3?

Bizar la photo de jaibreakme a diparu et g 3 ligne qui s affiche avec des lettre et des chiffre !!

Name Last Modified Size Type

Parent Directory/ – Directory

replays/ 2011-Jun-16 20:27:25 – Directory

sound/ 2011-May-16 02:03:17 – Directory

zero.bin 2010-Sep-01 21:18:39 50.0M application/octet-stream

Pkoi?

@mourad je voulais dire sa aussi mais c’est revenu ( la photo ) le site bouge beaucoup. Il travail dessus.

On peut surtout voir que le 16 juin vers 20h il ete entrain de teste quelque chose

Oui mais quoi ??

Wait and See

Comex va le sortir , il a juste repondu quil ne fesait plus de promesses car il narrivait pas a les respecter en general et que il se sentait mal quand cetait le cas il a dit hopefully en terminant , ce qui veut dire on peut lesperer , mais cest pas sur a 100% moi jattends et je verrai quand ca arrivera lol ce qui est sur cest que le jb marchera au minimum sur ipad 2 sous ios 4 ou 5 beta et quil sera untethered . Le reste on sait pas lol

Oui espérons que on pourra jaibreak iPad 2

Ils sont trop fort ces types…

Hier soir quand vous cherchez » jailbreakme » dans google il était encore sous le nom suivant » jailbreakme 2.0 » Je viens de re tester il est maintenant sous le nom suivant » JailbreakMe » sa bouge , sa bouge on verra bien

Sa pourrait être ce soir si il a fini?

Alor des news pour jailbreakme?????

Toujours rien..?!