SMS : la faille en détails et les recommandations d’Apple

Pod2g a receemment découvert une faille relatives aux SMS présente dans toutes les versions d’iOS (même dans la dernière bêta d’iOS 6). Malheureusement pour nous, il ne s’agit pas d’une faille exploitable pour un futur jailbreak, mais donne la possibilité à une personne mal intentionnée d’envoyer des SMS en se faisant passer pour quelqu’un d’autre.

Le problème vient de l’implémentation d’Apple du protocole PDU (Protocol Description Unit) qui est responsable de la transmission des messages. Lorsque vous tapez un SMS (ou un MMS), votre message est converti en PDU par votre téléphone et envoyé vers votre opérateur. Ce protocole offre la possibilité à l’émetteur de transmettre un numéro de réponse qui est différent de celui d’envoi. Une fonction similaire au champ « Répondre A » présent dans votre boite email. Le problème dans iOS, c’est que l’utilisateur ne voit que le numéro de téléphone auquel il peut répondre et non le numéro d’envoi.

Estimant que cette faille était grave, Pod2G a décidé de la rendre publique. Il a même développé une application baptisée sendrawpdu qu’il a mis en ligne sur GitHub.

Dans un communiqué envoyé à Engadget, Apple indique « prendre la sécurité très au sérieux. Quand on utilise iMessage au lieu de SMS, les adresses sont vérifiées, ce qui protège [les utilisateurs] de ce type d’attaques spoofing. Une des limitations des SMS est qu’ils autorisent l’envoi de messages avec des adresses usurpées vers n’importe quel téléphone ; nous recommandons donc à nos clients de se montrer extrêmement prudents s’ils sont redirigés vers un site web inconnu via un SMS ».

Les utilisateurs d’autres smartphones ne sont pas mieux lotis, cette failles concerne tous les téléphones.

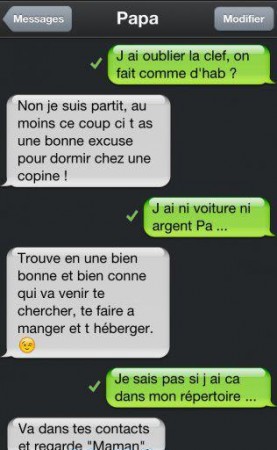

Marrante la conversation sms

It’s not a bug, it’s a feature…..

Sur le blog de Pod2g, l’image avec les 1 et les 0 verts .. Comment s’appelle cette image ? Je galère a la trouver sur le web

Bonjour

Tu glisses l’image sur un onglet vierge de google et voilà ce qu’il sort.

http://www.wallpapersweb.com/data/media/16/Matrix.jpg

est-ceci que tu cherches ?

Alain

Ça représente un code binaire…

Pas vraiment non, un code binaire est, comme son nom l’indique, composé de deux chiffres, 1 et 0. Or là il y en à plusieurs, et pas que des chiffres d’ailleurs.

A mon avis c’est une image inspiré de Matrix.

Cherche « matrice » sur google image

La conversation est énorme !!on dirait de celle que j’ai avec mon père :)!

Bien dit!!!!

les pennes, vous les préférez à l’Arabiata ou à la Carbonara?

Lol !!

La conversation est tres sympa !

Je suis moche

Jai subit cette mésaventure, sauf que le ptit malin avait decidé d’insulter directement mes parents et de hacker mes contacts FB… A quand une correction de la part d’apple?

Je trouve ça inadmissible de la part de Apple.

Ils se doivent de corriger ça en priorité … Car ça peut aller extrêmement loin jusqu’à à la perte d’une vie si on insiste bien ?!!!! Alors ATTENTION !!!

Ce n’est pas apple qui est en cause mais la façon dont les operateurs traitent les données si j’ai bien compris. Quelqu’un pour me corriger ?

T’es marrant toi tu crois que cet si facile je me demande déjà si tu as compris le post déjà la faille est sur tous les cellulaires de plus a mon avis si y’avait un type de packet d’envoi plus sécurise t’inquiète pas qu’il aurait déjà fait.

quel details et quels recommandations ? je ne vois rien de tous ca

Pareil … Le titre de l’article n’est pas traité dans le corps … Donc, elles sont où les recommandations ?

Toi aussi mon ami, tu fais des fautes d’orthographe…sans parler des horribles contractions.

– « d’affilée » et non « d’affilé »

– Certaines personnes « feraient » mieux de la fermer…

J’adore la dernière phrase. Moi sur mon android y a le numéro qui s’affiche au cas ou…. :)

Rien a voir..

Je crois que t’as pas compris le principe…

C’est vrai. Comme quoi, pas besoin d’écrire correctement pour dire des choses évidentes …