Faille : l’enclave sécurisée des iPhone ne serait pas totalement infaillible

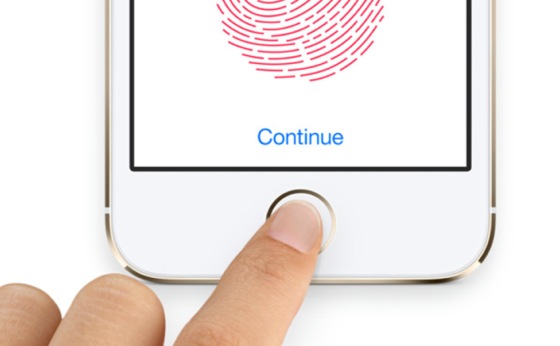

Les petits nerds de Pangu viennent-ils de mettre à jour la première faille avérée de l’enclave sécurisée de nos iPhone et iPad ? La puce de sécurité d’Apple (SEP/Processeur Secure Enclave) était jusqu’ici considérée comme un coffre-fort totalement inviolable, mais cette réputation a vécu : lors de la conférence MOSEC 2020, Pangu a dévoilé une faille SEP d’origine matérielle, qu’Apple ne pourra donc pas corriger (pas totalement du moins). La faille s’attaquerait à la RAM SEPROM de la puce SEP, si bien que théoriquement du moins, un hacker pourrait récupérer les données contenues dans l’enclave.

Néanmoins, cette faille ne concernerait que les seuls appareils pouvant être jailbreakés via Checkm8 ou checkra1n, ce qui signifie que les iPhone équipés d’un processeur Bionic A12 (et au delà) ne sont pas concernés. En d’autres termes, l’enclave reste totalement infaillible sur les iPhone tournant sous puce A12, A13, et sur les futurs iPhone 12/12 Pro. Last but not Least, il faut accéder physiquement à l’appareil cible pour exploiter la faille SEP, ce qui limite forcément les risques réels (sans les rendre nuls toutefois).

La question est : Pourquoi tolère-t-on l’utilisation par cette firme de grossiers mensongers à l’appui de sa stratégie marketing ? On sait bien pourtant qu’aucune système n’est inviolable et que l’idée d’un « coffre-fort totalement inviolable » c’est juste du foutage de gueule. Les médias bouffent au passage OK mais chez les clients, ça ne gêne personne d’être pris pour un con ?

Simplement que le pecor de base n est pas concerné, et en effet c est inviolable car

les hackers s en tapent le popotin des photos a la cellulite de kevina a la plage ou dossier confidentiel de l épicerie du village …

et qd il y a vraiment de besoin de secu de ht niveau , ben deja c est pas un iphone qui est pris et deuxièmement ce sont des solutions logicielles maison qui dont utilisée.

Donc ok niveau marketing c est limite mais pour 99% des clients c est justifié

Tu es sur et certain que la photo de la cellulite de kevina n intéressé pas un vendeur de maillot de bain extra large,de cosmétique anti graisse ,ou de marchand de Pepito ?

Vous avez lu l’article ? La faille n’est pas exploitable sur des iPhone équipés de puces A12 et A13. Il faut un accès physique à l’appareil (pas de hack à distance). Combien d’années a t-il fallu pour trouver la faille alors qu’iOS est la cible numéro un des groupes de hack depuis plusieurs années ? Votre pseudo indignation ressemblent franchement à du gros gros forçage totalement exagéré dans le contexte.

Sauf que si la faille n’est plus exploitable avec les deux dernières générations d’iPhone, le marketing d’Apple n’est pas vraiment un scandale, et il ne l’était pas non plus lors de la sortie des anciens modèles puisqu’à cette date, l’enclave était bien inviolable. Bref…

Complètement d’accord avec toi, mais t’es à un chouïa de te faire appeler troll, attention :D :D :D

Tout cela c’est du pet sous un fort Mistral, l’iPhone est hyper sécurisé pour 99,99999% des personnes, pour exploiter cette faille qui est en plus corrigée il faut s’attaquer au hard et lire la SEPROM d’une puce Apple !!!

Oui. Mais certains vous répondront que c’est kif kif avec certaines failles du petit robot vert qui permettent de contrôler un smartphone à distance. Et merci pour l’expression « c’est du pet sous un fort Mistral ». Je garde ;)

Donc comme il est d’accord, ce n’est pas un troll et sa parole est divine.

Quid de l’utilité de cette sécurité pour 99,99999% des gens lambda ?

C’est beau le marketing… Et c’est encore mieux ceux qui y croient :D

C’est bien, ton téléphone est hyper sécurisé. Tu en as besoin pour quoi ? Tu bosses dans du classifié ? CD ? NR ? Non, de toute façon, ces gens n’ont pas d’iPhone.

Non, tu es juste un simplet qui gobe le marketing sur la sécurité alors que le monde s’en fout de tes trois pauvres photos de toi à poil… Mais vas-y continue monsieur-tout-le-monde…

[Modéré : On va se calmer merci] Aller c’est bon, on a l’habitude. C’est comme lorsqu’un device crame ou que des clients se font voler toutes leurs données sur icloud, c’est toujours la faute à un chargeur chinois ou à un utilisateur imprudent. Heureusement que nous ne sommes pas tous tel qu’Apple nous voit.

Fab, j’suis jaloux ! Ils ont encore supprimé mes commentaires :(

Vous avez si peu d’argument les modos ?