Vol d’iPhone : les voleurs contournent le verrouillage et gagnent de l’argent

Un iPhone volé et verrouillé reste en principe inutilisable, mais des chercheurs montrent que les voleurs ont déplacé l’attaque vers un autre maillon : son propriétaire. Au lieu de casser directement les protections d’Apple, ils utilisent du phishing, de faux sites et des scripts d’ingénierie sociale pour récupérer les codes et identifiants qui permettent ensuite de revendre l’appareil.

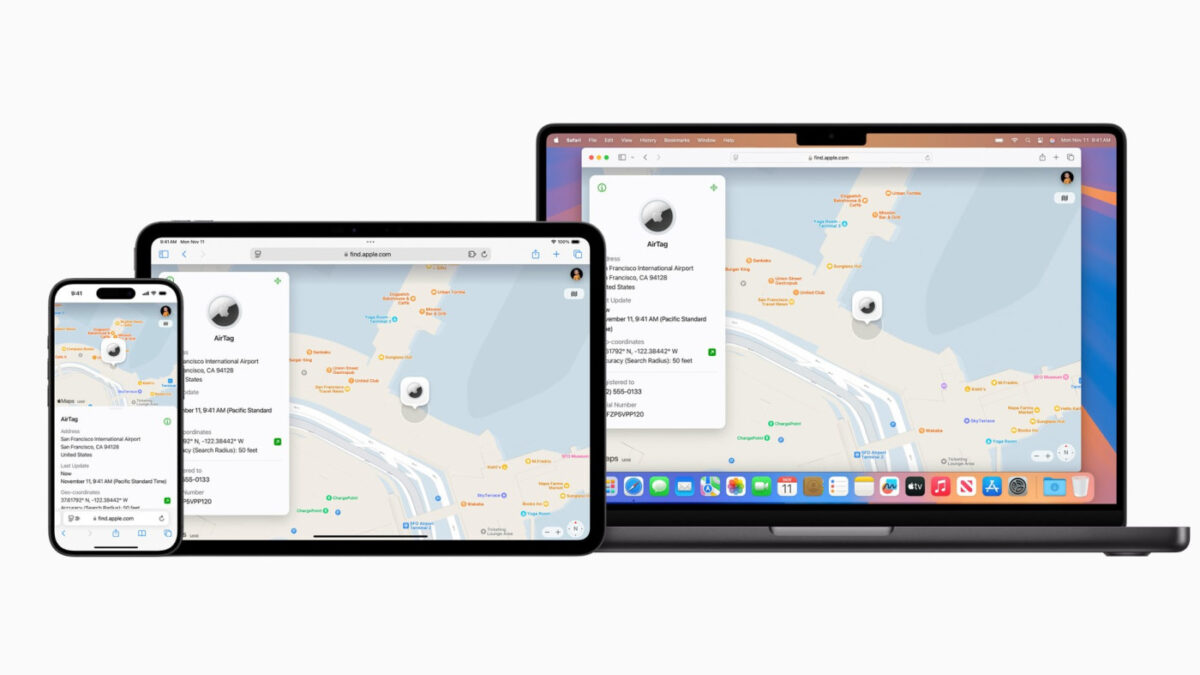

Le socle de sécurité repose sur le réseau Localiser d’Apple. Lorsqu’un propriétaire signale son iPhone comme perdu ou volé, l’appareil est bloqué et ne peut normalement pas être réactivé sans les identifiants. Sur le papier, le système rend le téléphone beaucoup moins intéressant pour les voleurs.

Le problème apparaît après le vol. Les chercheurs en sécurité d’Infoblox ont repéré des sites et des groupes Telegram organisés autour de ce marché, avec une méthode simple : exploiter les informations laissées par la victime sur l’écran verrouillé, puis lui faire croire qu’elle échange avec Apple ou avec un service officiel lié à la récupération du téléphone.

Le numéro de contact affiché pour faciliter le retour de l’appareil devient ainsi un point d’entrée. Une victime a reçu peu après le vol un SMS renvoyant vers un faux site (applemaps-support.live) imitant un service d’Apple. Le site reproduisait l’apparence de Localiser et affichait un champ de saisie pour un code PIN, exactement le type d’information dont des voleurs ont besoin pour reprendre le contrôle du téléphone.

Infoblox affirme détecter plus de 800 000 URL de ce genre chaque année. Le déblocage frauduleux d’un iPhone volé ne repose donc pas sur quelques tentatives isolées, mais sur une mécanique industrialisée.

Des outils pour débloquer des iPhone sur Telegram

Les chercheurs ont également trouvé des dizaines de groupes Telegram où s’échangent des outils spécialisés. Certains promettent le jailbreak d’anciens iPhone, d’autres prennent une voie plus réaliste sur les modèles récents : tromper le propriétaire pour lui faire remettre ses identifiants Apple ou son code de déverrouillage.

Parmi les outils cités figurent FMI OFF et iCloud Webkit, conçus pour pousser la victime à communiquer ses accès. Les groupes proposent aussi des scripts d’approche et même des appels vocaux assistés par intelligence artificielle afin de rendre l’arnaque plus crédible et d’obtenir au téléphone des informations sensibles.

Un logiciel nommé iRealm va encore plus loin en générant des liens de phishing et des pages imitant des services Apple. Des annonces associées à cet outil promettent notamment de neutraliser Localiser sur iPhone ou d’offrir une expérience simplifiée pour accéder à des appareils Apple verrouillés.

Le prix de ces services montre à quel point le modèle peut être rentable à grande échelle. Les outils sont vendus en moyenne à moins de 10 dollars par appareil, avec des montants pouvant grimper jusqu’à 50 dollars selon le modèle d’iPhone visé.

Les bons réflexes comptent autant que les protections d’Apple

Cette économie parallèle explique aussi pourquoi certains voleurs cherchent à s’emparer d’un iPhone déjà déverrouillé. Dans ce cas, ils partent avec un appareil immédiatement exploitable et disposent d’un temps d’avance pour modifier des réglages ou tenter d’accéder aux comptes liés.

La protection passe donc par plusieurs réflexes concrets :

- activer le service Localiser d’Apple

- utiliser un code de déverrouillage fort et unique

- sécuriser aussi le mot de passe du compte Apple avec un mot de passe fort et distinct

- rester attentif à son environnement lorsqu’on utilise l’iPhone en public

- ne jamais transmettre ses identifiants ou son code par téléphone

- vérifier minutieusement le nom de nom de tout lien reçu après un vol

En cas de message prétendant venir d’Apple, la prudence doit être maximale. Un iPhone volé se récupère parfois, mais un compte compromis peut ouvrir bien plus de portes qu’un simple appareil perdu.

Apple a aussi renforcé sa défense avec la fonction « Protection en cas de vol de l’appareil », activée par défaut depuis iOS 26.4. Cette fonction change le comportement d’un iPhone volé pour mieux protéger l’utilisateur et l’appareil, mais elle ne remplace pas la vigilance face aux tentatives de manipulation.